Articoli Recenti

-

Whooming: l’app per scoprire numeri privati

Whooming ed è disponibile gratuitamente (in versione base), sia su AppStore che PlayStore. L’applicazione è in grado di scoprire il numero privato.

-

Come impostare volume automatico su iPhone ed evitare che le app partano a volume massimo

Vi è mai capitato di aprire Instagram o TikTok e far partire i video con il volume massimo infastidendo tutti? Con questa guida vedremo come…

-

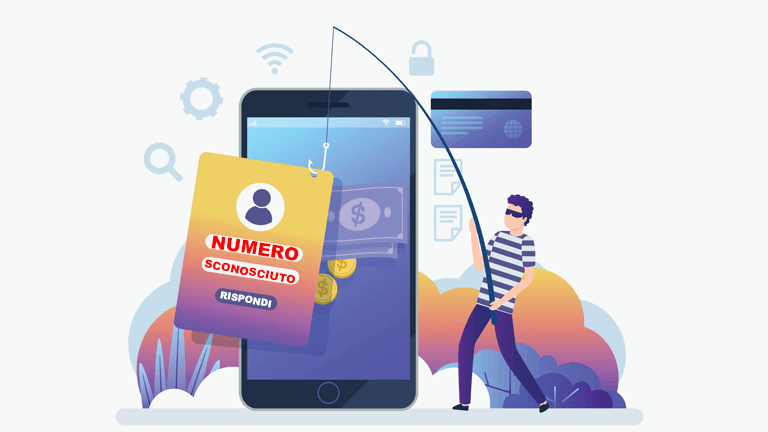

Banco BPM: pericolosa truffa via SMS

Una nuova truffa ai danni del gruppo bancario BancoBPM che permette ai cybercriminali di rubare i vostri dati

-

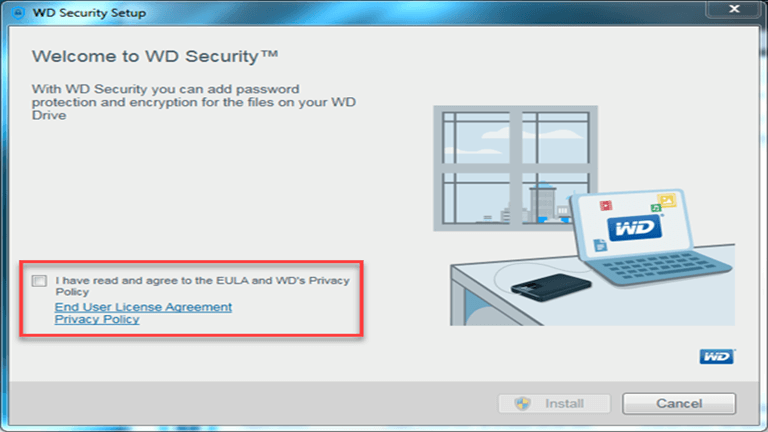

Bloccare con password i dischi WD

Quella che vediamo oggi è una soluzione proprietaria di WD e di conseguenza utilizzabile solo con dischi WD, vediamo come bloccare con password i dischi…

-

Come firmare documenti PDF con iPhone

Siete fuori casa e vi siete dimenticati di firmare quel PDF importantissimo? Nessun problema, grazie a questa mini-guida vedremo insieme come firmare documenti PDF con…

-

Scopri chi ti ha chiamato o mandato un SMS

Scopri chi ti ha chiamato grazie all’elenco in continuo aggiornamento di numeri telefonici di telemarketing, call center, pubblicità e truffe

-

FASTWEB: truffa telefonica aumento canone

Una telefonata da operatori che si spacciano per Fastweb pronti per una truffa coi fiocchi; importante aumento del canone mensile o passaggio nuovo operatore (Vodafone…

-

Mittente email sicuro? Scoprilo SUBITO

il mittente dell’email è sicuro? scoprilo grazie all’elenco in continuo aggiornamento di email legate a marketing, pubblicità e truffe

-

5 iPhone effetti Live delle foto… quello che non sapevi

Fai le foto con il tuo iPhone in modalità live? Forse non sapevi che ce ne sono più di uno! In questa guida vedremo gli…

-

Google presenta i nuovi Pixel: Pixel 9, Pixel 9 Pro e Pixel 9 Pro XL. Un miglioramento su tutti i fronti

Google presenta i nuovi Pixel 9, 9 Pro e 9 Pro XL. Vediamo insieme le differenze e relative caratteristiche

-

Installare Apktool da terminale su macOS

In questa guida viene mostrato come installare apktool su macOS, che permette di analizzare il codice sorgente presente all’interno dell’applicazione

-

Steam condivisione libreria con gli amici, non sprecare soldi… condividili!

La nuova funzionalità di Steam condivisione libreria, permette agli utenti di metter in comune la propria lista di giochi con amici, consentendo loro di accedere…